Proxmox LXC (Linux Containers) luôn là một lựa chọn phổ biến đối với nhiều người đam mê ảo hóa nhờ đặc tính nhẹ, tối thiểu chi phí chung và thời gian khởi động nhanh chóng. Tuy nhiên, trong hành trình xây dựng và quản lý các thiết lập homelab đa dạng, tôi nhận thấy mình có xu hướng chuyển sang sử dụng Máy ảo (VMs) và Docker Containers. Mặc dù LXC chắc chắn có vị trí riêng, bài viết này sẽ khám phá những lý do hàng đầu vì sao VMs và Docker, thường được kết hợp, mang lại trải nghiệm vượt trội cho các nhu cầu cụ thể của tôi.

3. VM Mang Lại Khả Năng Cách Ly và Bảo Mật Vượt Trội

Tránh Rủi Ro Bảo Mật

Đây là điểm khác biệt quan trọng nhất. Khi nói về khả năng cách ly, tôi muốn đề cập đến việc tách biệt một môi trường điện toán khỏi môi trường khác, và quan trọng nhất là khỏi chính hệ thống máy chủ (host system). Mỗi máy ảo chạy một hệ điều hành hoàn toàn độc lập, với nhân (kernel) riêng, không gian bộ nhớ riêng và phần cứng ảo hóa riêng.

Nếu một máy ảo cụ thể bị xâm nhập do lỗi bảo mật, kẻ tấn công sẽ khó có thể ảnh hưởng đến hệ thống máy chủ hoặc các máy ảo khác. Nó không thể trực tiếp truy cập vào kernel, hệ thống tệp hoặc các máy ảo khác của máy chủ mà không tìm thấy lỗ hổng trong chính hypervisor.

Ngược lại, các container LXC chia sẻ kernel với hệ thống máy chủ. Đây là sự khác biệt cơ bản. Mặc dù điều này cung cấp khả năng cách ly quy trình tuyệt vời, tất cả các ứng dụng vẫn dựa vào cùng một nhân Linux của máy chủ Proxmox. Điều đó có nghĩa là, nếu kẻ tấn công tìm thấy lỗ hổng cấp kernel trong một LXC, họ có thể có quyền truy cập vào hệ thống máy chủ và tất cả các LXC khác đang chạy trên máy chủ đó.

Bất cứ khi nào tôi cần thiết lập một phần mềm mã nguồn mở mới với một bộ mã mới, tôi cài đặt ứng dụng web thử nghiệm đó trên một VM. Nếu nó có lỗ hổng dẫn đến việc hệ thống bị xâm nhập hoàn toàn, phần mềm độc hại sẽ bị mắc kẹt trong môi trường cách ly của máy ảo. Tôi có thể dễ dàng xóa máy ảo bị xâm nhập và bắt đầu lại từ đầu.

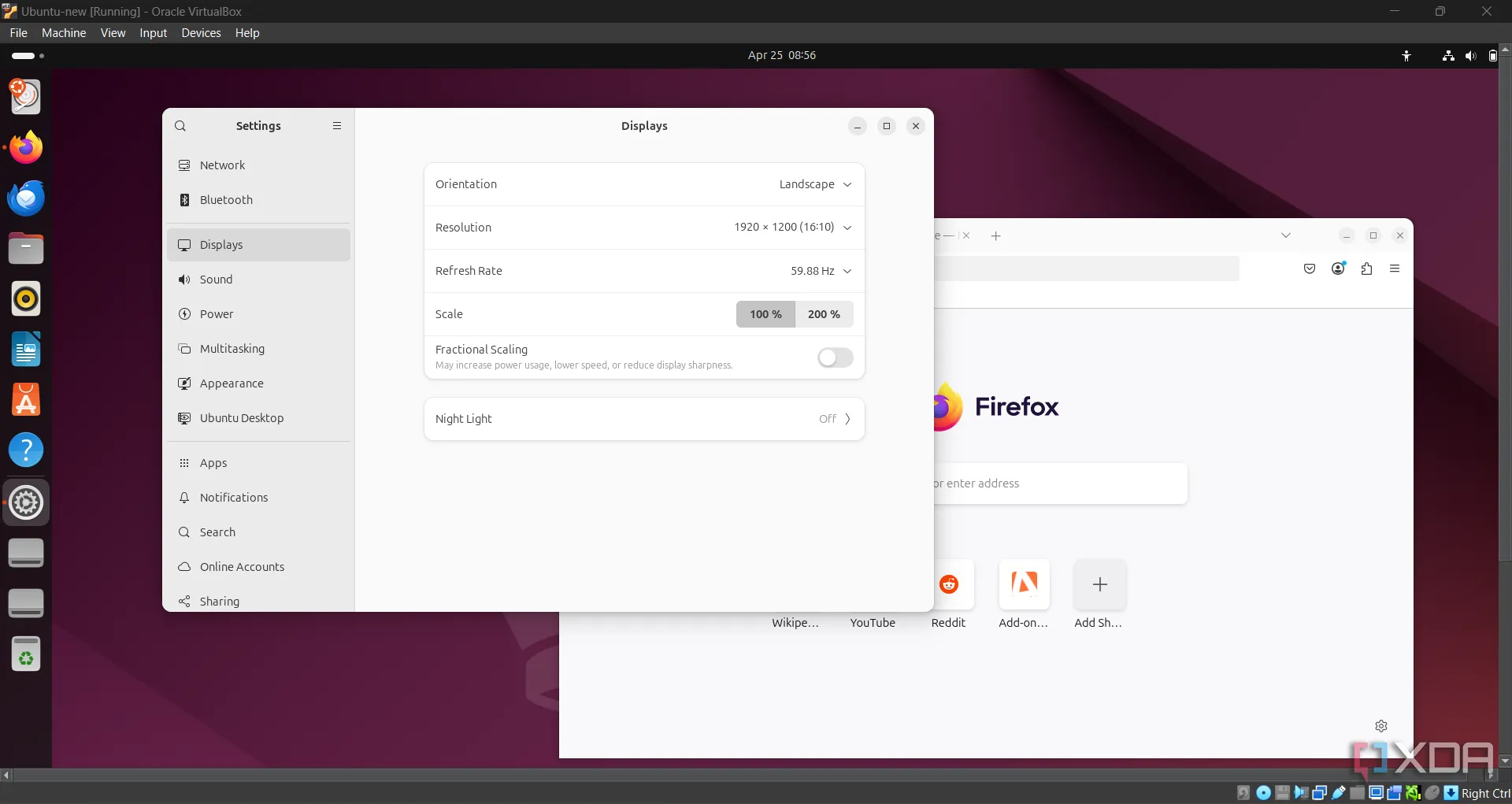

Màn hình máy ảo Ubuntu đang chạy trên VirtualBox trong môi trường Windows 11, minh họa khả năng cách ly của VM.

Màn hình máy ảo Ubuntu đang chạy trên VirtualBox trong môi trường Windows 11, minh họa khả năng cách ly của VM.

2. Hỗ Trợ Truyền Tải Phần Cứng Chuyên Dụng (Dedicated Hardware Passthrough)

Tận Hưởng Hiệu Suất Gốc

Đây là nơi mà các máy ảo thực sự tỏa sáng. Truyền tải phần cứng (Hardware passthrough) là một khả năng mà các container LXC không thể sánh được. Với một máy ảo, tôi có thể thực hiện PCI passthrough. Điều này cho phép một máy ảo kiểm soát trực tiếp một thiết bị phần cứng vật lý. Máy ảo tương tác với thiết bị như thể nó được cắm trực tiếp vào bo mạch chủ của chính nó. Phương pháp này mang lại hiệu suất gần như gốc. Ví dụ, với GPU passthrough, tất cả các khả năng của một GPU được dành riêng cho máy ảo đó.

Trong khi đó, LXC hoạt động trên mô hình tài nguyên chia sẻ. Ở đây, LXC vẫn truy cập thiết bị thông qua kernel và trình điều khiển của máy chủ. Nếu nhiều LXC cố gắng sử dụng cùng một thiết bị, thường sẽ dẫn đến các vấn đề về hiệu suất và thiết lập phức tạp.

Giả sử bạn đã tạo một VM chuyên dụng (một VM Ubuntu Server) cho một máy chủ Jellyfin. Bạn có thể thực hiện PCI passthrough iGPU Intel hoặc GPU NVIDIA chuyên dụng của mình trực tiếp đến VM này. Giờ đây, khi dịch vụ cần chuyển mã video 4K sang Full HD cho điện thoại của tôi, nó sẽ sử dụng trực tiếp GPU được gán cho VM. Điều này mang lại hiệu suất chất lượng cao mà không ảnh hưởng đến các dịch vụ khác. Rốt cuộc, GPU được dành riêng hoàn toàn cho máy ảo.

Về mặt kỹ thuật, tôi có thể cấp quyền truy cập iGPU cho một LXC, nhưng sẽ có sự suy giảm hiệu suất và các vấn đề về độ ổn định. Rốt cuộc, iGPU được sử dụng cả bởi máy chủ Proxmox và Jellyfin khi bạn chạy Jellyfin trong một container LXC.

Thiết lập hai card đồ họa (GPU) NVIDIA GeForce RTX 3080 Ti và GTX 1080 trong một hệ thống, biểu thị khả năng truyền tải phần cứng (passthrough) cho VM.

Thiết lập hai card đồ họa (GPU) NVIDIA GeForce RTX 3080 Ti và GTX 1080 trong một hệ thống, biểu thị khả năng truyền tải phần cứng (passthrough) cho VM.

1. Docker Xuất Sắc Trong Ảo Hóa Cấp Ứng Dụng

Trong khi các máy ảo ảo hóa toàn bộ máy tính, Docker tập trung vào việc đóng gói các ứng dụng riêng lẻ thành các đơn vị cô lập và di động được gọi là container. Mặc dù các container Docker này cung cấp khả năng cách ly, chúng vẫn chia sẻ kernel cơ bản của máy chủ. Đây là lý do tại sao tôi chạy Docker bên trong một VM và thêm một lớp bảo mật bổ sung.

Nếu, bằng cách nào đó, một kẻ tấn công tinh vi cố gắng thoát khỏi một trong các container Docker của tôi, nó vẫn sẽ bị giới hạn trong VM. Họ sẽ không có quyền truy cập trực tiếp vào kernel, hệ thống tệp hoặc các máy ảo khác của máy chủ của tôi.

Một lợi thế khác là các container Docker trong VM đó có thể dễ dàng tận dụng thiết bị đã được passthrough. Điều này tạo ra một con đường rõ ràng để tăng tốc phần cứng mà không cần cố gắng cấp quyền truy cập phần cứng phức tạp trực tiếp cho các LXC. VM nhận được phần cứng và Docker bên trong VM đó có thể sử dụng nó một cách dễ dàng.

Lối Chơi Của Người Dùng Chuyên Nghiệp

Đối với tôi, những lợi ích rõ ràng của VM, chẳng hạn như khả năng cách ly cấp độ phần cứng hoàn chỉnh, phân bổ tài nguyên chuyên dụng và khả năng truyền tải các thiết bị quan trọng như GPU, khiến chúng trở thành lựa chọn hoàn hảo cho các tác vụ nặng và ứng dụng nhạy cảm. Đồng thời, Docker vượt trội trong việc đóng gói và di động hóa ứng dụng.

Điều này không có nghĩa là LXC đã lỗi thời. Chúng khá tiện dụng trong các trường hợp cụ thể khi bạn cần tính nhẹ và việc chia sẻ kernel không phải là một hạn chế.

Hãy chia sẻ ý kiến hoặc kinh nghiệm của bạn về việc sử dụng VM, Docker, và LXC trong homelab của mình dưới phần bình luận. Đừng quên truy cập 123thuthuat.com để tìm hiểu thêm nhiều thủ thuật công nghệ hữu ích khác!